La sécurité informatique est un enjeu majeur pour les particuliers, entreprises et organisations, qui doivent faire face à des attaques de plus en plus sophistiquées. Parmi les techniques utilisées par les pirates, il y a les backdoors, ces vulnérabilités qui leur permettent d’accéder à un système sans avoir besoin de connaître les mots de passe ou autres informations d’identification. Qu’est-ce qu’une backdoor, comment fonctionne-t-elle, et comment s’en prémunir ? Voici quelques éléments de réponse.

Qu’est-ce qu’une backdoor ?

Une backdoor, ou porte dérobée en français, est une vulnérabilité dans un système informatique qui permet à un attaquant d’accéder à ce système sans avoir besoin de connaître les mots de passe ou autres informations d’identification. Les backdoors sont souvent créées par des attaquants lors d’une intrusion dans un système, mais elles peuvent également être introduites accidentellement par les développeurs de logiciels.

Il existe de nombreux types de backdoors, mais les plus courantes sont les suivantes :

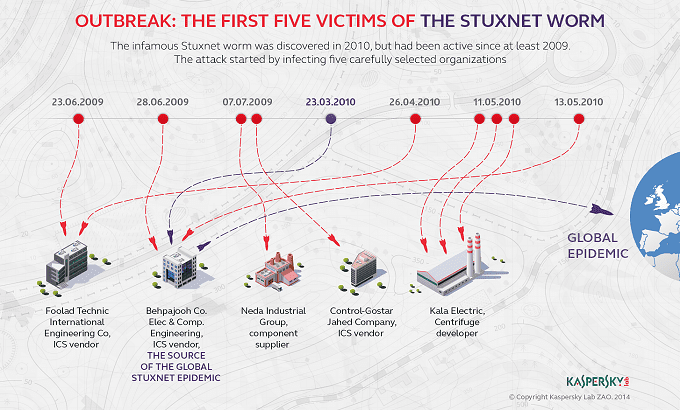

- Les backdoors logicielles : Ce sont les backdoors les plus courantes. Elles sont généralement introduites dans un système par un logiciel malveillant, tel qu’un virus ou un ver. Par exemple, le célèbre ver Stuxnet, qui a ciblé le programme nucléaire iranien en 2010, contenait une backdoor qui permettait aux attaquants de contrôler à distance les centrifugeuses.

- Les backdoors matérielles : Ce sont des backdoors qui sont physiquement insérées dans un système informatique. Elles sont souvent utilisées par les gouvernements ou les entreprises pour accéder à des systèmes sensibles. Par exemple, en 2018, il a été révélé que des puces espionnes auraient été implantées dans des serveurs utilisés par des entreprises comme Apple ou Amazon.

- Les backdoors physiques : Ce sont des backdoors qui sont utilisées pour accéder à un système physique, tel qu’un serveur ou un ordinateur. Elles sont souvent utilisées par les attaquants pour accéder à un système sans avoir à passer par les mesures de sécurité normales. Par exemple, en 2013, il a été révélé que la NSA aurait infiltré des agents dans des centres de données pour y installer des dispositifs d’interception.

Quelles sont les conséquences des backdoors ?

Les backdoors peuvent avoir des conséquences graves pour les systèmes informatiques. Elles peuvent permettre aux attaquants de voler des données, d’installer des logiciels malveillants ou de prendre le contrôle d’un système. Par exemple, en 2017, le ransomware WannaCry a infecté plus de 200 000 ordinateurs dans le monde en exploitant une backdoor dans le protocole SMB de Windows. Les victimes devaient payer une rançon pour récupérer leurs fichiers.

Les backdoors peuvent également porter atteinte à la vie privée et aux droits des utilisateurs. Par exemple, en 2016, le FBI a demandé à Apple de créer une backdoor dans l’iPhone du terroriste responsable de la fusillade de San Bernardino. Apple a refusé, arguant que cela mettrait en danger la sécurité de tous ses clients.

Comment se protéger des backdoors ?

Il existe plusieurs mesures que les organisations peuvent prendre pour prévenir les backdoors, notamment :

- Mettre à jour régulièrement les logiciels : Les mises à jour de logiciels incluent souvent des correctifs pour les vulnérabilités qui peuvent être exploitées pour créer des backdoors. Il est donc important de maintenir ses systèmes à jour et de ne pas utiliser de logiciels obsolètes ou piratés.

- Utiliser des logiciels antivirus et anti-malware : Ces logiciels peuvent aider à détecter et à supprimer les logiciels malveillants qui peuvent contenir des backdoors. Il est donc conseillé d’installer et d’activer ces logiciels sur tous ses appareils et de les mettre à jour régulièrement.

- Former les employés à la sécurité informatique : Les employés doivent être sensibilisés aux risques des backdoors et savoir comment identifier et signaler les activités suspectes. Il faut également leur apprendre à adopter des bonnes pratiques, comme ne pas ouvrir des pièces jointes ou des liens douteux, ne pas utiliser des mots de passe faibles ou réutilisés, ou ne pas laisser ses appareils sans surveillance.

Conclusion

Les backdoors sont une menace sérieuse pour les systèmes informatiques. Les organisations doivent prendre des mesures pour les prévenir et les détecter. Il faut également être vigilant et ne pas faire confiance aveuglément aux logiciels ou aux matériels que l’on utilise. La sécurité informatique est l’affaire de tous.

Mettre en place un pare-feu ?

Ah non !